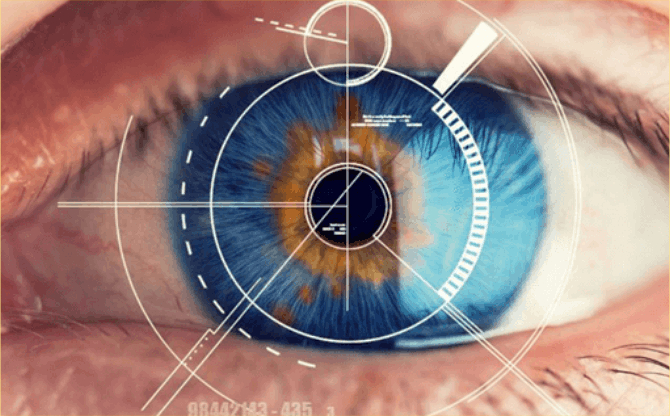

Siber güvenlik şirketi ESET; resmi Python deposunun siber casusluk arka kapısına hizmet ettiğini ve 10 binden fazla indirme olduğunu tespit etti. Bir programlama dili olan Phyton web uygulamaları, yazılım geliştirme, makine öğreniminde geliştiriciler tarafından yaygın olarak kullanılıyor. Etkili, öğrenmesi kolay ve birçok farklı platformda çalıştırılabildiği için tercih ediliyor.

ESET Research, resmi Python paket deposu olan PyPI aracılığıyla dağıtılan bir dizi kötü amaçlı Python projesi keşfetti. Tehdit hem Windows hem de Linux sistemlerini hedef alıyor ve genellikle siber casusluk yeteneklerine sahip özel bir arka kapı sunuyor. Uzaktan komut yürütmeye ve dosya sızdırmaya izin veriyor ve bazen ekran görüntüsü alma özelliğini de içeriyor. Bazı durumlarda son yük, kişisel verileri ve kimlik bilgilerini çalan kötü şöhretli W4SP Stealer'ın bir çeşidi veya kripto para çalmak için basit bir pano monitörü veya her ikisi olabilir. ESET, 53 projede kötü amaçlı yazılım içeren 116 dosya keşfetti. Geçtiğimiz yıl boyunca kurbanlar bu dosyaları 10 binden fazla kez indirdi. Mayıs 2023'ten itibaren indirme sayısı günde 80 civarındaydı.

PyPI, kod paylaşımı ve indirme konusunda Python programcıları arasında popüler. Herkes depoya katkıda bulunabildiği için, bazen meşru, popüler kod kitaplıkları gibi görünen kötü amaçlı yazılımlar ortaya çıkabiliyor. Kötü amaçlı paketleri keşfeden ve analiz eden ESET araştırmacısı Marc-Étienne Léveillé şunları söyledi, “Bazı kötü amaçlı paket adları diğer meşru paketlere benziyor, ama potansiyel kurbanlar tarafından yüklenmelerinin ana yolunun yazım hatası ile değil sosyal mühendislik üzerinden gerçekleştiğine inanıyoruz.”

Bu araştırmanın yayımlandığı tarihte paketlerin çoğu zaten PyPI tarafından kaldırılmıştı. ESET, kalanlarla ilgili harekete geçmek için PyPI ile iletişim kurdu ve şu anda bilinen tüm kötü amaçlı paketler çevrimdışı hale getirildi.

ESET, bu kampanyanın arkasındaki operatörlerin kötü amaçlı kodları Python paketlerine yerleştirmek için üç teknik kullandığını gözlemledi. İlk teknik, paketin içine kolaylıkla gizlenmiş kod içeren bir "test" modülü yerleştirmek. İkinci teknik, Python projelerinin kurulumuna yardımcı olmak için genellikle pip gibi paket yöneticileri tarafından otomatik olarak çalıştırılan setup.py dosyasına PowerShell kodunu yerleştirmek. Üçüncü teknikte, operatörler meşru kodu pakete dahil etmek için hiçbir çaba sarf etmezler, böylece yalnızca kötü amaçlı kod kolaylıkla gizlenmiş bir biçimde bulunur.

Tipik olarak son yük, uzaktan komut yürütme, dosya sızdırma ve bazen ekran görüntüsü alma becerisine sahip özel bir arka kapıdır. Windows'ta arka kapı Python'da uygulanıyor. Linux'ta arka kapı Go programlama dilinde uygulanıyor. Bazı durumlarda son yük, arka kapı yerine kötü şöhretli W4SP Stealer'ın bir çeşidi veya kripto para çalmak için basit bir pano monitörü veya her ikisi de kullanılabiliyor. Pano monitörü Bitcoin, Ethereum, Monero ve Litecoin kripto para birimlerini hedefliyor.

Léveillé sözlerini söyle sonlandırdı, "Python geliştiricileri indirdikleri kodu sistemlerine yüklemeden önce incelemeliler. PyPI'nin bu şekilde kötüye kullanılmasının devam etmesini bekliyoruz ve herhangi bir kamu yazılım deposundan kod yüklenirken dikkatli olunmasını tavsiye ediyoruz.”

Türkçe karakter kullanılmayan ve büyük harflerle yazılmış yorumlar onaylanmamaktadır.